Siglo XVII

- El matemático e ingeniero Muhammad ibn Musa al-Khwarizmi, inventó el algoritmo, es decir, la resolución metódica de problemas de álgebra y cálculo numérico mediante una lista bien definida, ordenada y finita de operaciones a fin de hallar la solución al problema que se plantea.

- Justo antes de morir, el matemático escocés John Napier (1550-1617), famoso por su invención de los logaritmos, desarrolló un sistema para realizar operaciones aritméticas manipulando barras, a las que llamó "huesos" ya que estaban construidas con material de hueso o marfil, y en los que estaban plasmados los dígitos. Dada su naturaleza, se llamó al sistema "Napier Bones". Los Huesos de Napier tuvieron una fuerte influencia en el desarrollo de la regla deslizante (cinco años más tarde) y las máquinas calculadoras subsecuentes, que contaron con logaritmos.

- La primera calculadora mecánica fue diseñada por Wilhelm Schickard en Alemania. Llamado "El Reloj Calculador", la máquina incorporó los logaritmos de Napier, hacía rodar cilindros en un albergue grande. Se comisionó un Reloj Calculador para Johannes Kepler, el matemático famoso, pero fue destruido por el fuego antes de que se terminara.

- La primera regla deslizante fue inventada por el matemático inglés William Oughtred. La regla deslizante (llamada "Círculos de Proporción") era un juego de discos rotatorios que se calibraron con los logaritmos de Napier. Se usó como uno de los primeros aparatos de la informática analógica. Su época de esplendor duró más o menos un siglo, el comprendido entre la segunda mitad del siglo XIX y el último cuarto del XX, hasta que a comienzos de 1970, calculadoras portátiles comenzaron a ser populares.

- Blaise Pascal inventa la Pascalina en 1645. Con esta máquina, los datos se representaban mediante las posiciones de los engranajes. La Pascalina es una de las primeras calculadoras mecánicas, que funcionaba a base de ruedas de diez dientes en las que cada uno de los dientes representaba un dígito del 0 al 9. Las ruedas estaban conectadas de tal manera que podían sumarse números haciéndolas avanzar el número de dientes correcto.

- La primera máquina de multiplicar se inventó por Sir Samuel Morland, entonces Amo de mecánicas a la corte de Rey Carlos II de Inglaterra. El aparato constó de una serie de ruedas, cada una de las cuales representaba decenas, centenas, etc. Un alfiler de acero movía los diales para ejecutar los cálculos. A diferencia de la Pascalina, este aparato no tenía avance automático de columnas.

- La primera calculadora de propósito general fue inventada por el matemático alemán Gottfried Leibniz. El aparato era una partida de la Pascalina; mientras opera usa un cilindro de dientes (la rueda de Leibniz) en lugar de la serie de engranajes. Aunque el aparato podía ejecutar multiplicaciones y divisiones, padeció de problemas de fiabilidad que disminuyó su utilidad.

[editar]Siglo XVIII

- El Jugador de Ajedrez Autómata, "El Turco", fue inventado por el Barón Wolfgang von Kempelen, un noble húngaro. Pretendió ser una máquina pura, incluía un jugador de ajedrez "robótico", sin embargo fue una farsa, la cabina era una ilusión óptica bien planteada que permitía a un maestro del ajedrez esconderse en su interior y operar el maniquí, era una sensación dondequiera que iba pero se destruyó en un incendio en 1856.

- Se inventó la primera máquina lógica por Charles Mahon, el Conde de Stanhope. El "demostrador lógico" era un aparato tamaño bolsillo que resolvía silogismos tradicionales y preguntas elementales de probabilidad. Mahon es el precursor de los componentes lógicos en computadoras modernas.

[editar]Siglo XIX

- El francés Joseph Marie Jacquard, utilizó un mecanismo de tarjetas perforadas para controlar el dibujo formado por los hilos de las telas confeccionadas por una máquina de tejer. Estas plantillas o moldes metálicos perforados permitían programar las puntadas del tejido, logrando obtener una diversidad de tramas y figuras. Inspirado por instrumentos musicales que se programaban usando papel agujereado, la máquina se parecía a una atadura del telar que podría controlar automáticamente los dibujos usando una línea de tarjetas agujereadas. La idea de Jacquard, que revolucionó el hilar de seda, estaba por formar la base de muchos aparatos de la informática e idiomas de la programación.

- La primera calculadora de producción masiva se distribuyó por Charles Thomas de Colmar. Originalmente se les vendió a casas del seguro Parisienses, el aritmómetro de Colmar operaba usando una variación de la rueda de Leibniz. Más de mil aritmómetros se vendieron y eventualmente recibió una medalla a la Exhibición Internacional en Londres en 1862.

- Charles Babbage completó su Artefacto de la diferencia, una máquina de propósito específico que se podía usar para calcular valores de funciones polinómicas mediante el método de las diferencias. El Artefacto de la Diferencia era un ensamble complejo de ruedas, engranajes, y remaches. Babbage diseñó su "Artefacto Analítico", un aparato de propósito general que era capaz de ejecutar cualquier tipo de cálculo matemático. Los diseños del artefacto analítico eran la primera conceptualización clara de una máquina que podría ejecutar el tipo de cálculos computacionales que ahora se consideran el corazón de informática. Babbage nunca construyó su artefacto analítico, pero su plan influyó en toda computadora digital subsiguiente, incluidas las modernas. El artefacto analítico fue finalmente construido por un equipo moderno de ingenieros, en 1989, cien años después de la muerte de Babbage en 1871. Por su discernimiento, Babbage hoy se conoce como el "Padre de las Computadoras Modernas".

- Fue inicialmente descrita la máquina analítica de Charles Babbage. Es el diseño de un computador moderno de propósito general. La idea que tuvo Charles Babbage sobre un computador nació debido a que la elaboración de las tablas matemáticas era un proceso tedioso y muy propenso a errores.

- Lady Ada Augusta Lovelace sugirió la idea de que las tarjetas perforadas se adaptaran de manera que causaran que el motor de Babbage repitiera ciertas operaciones. Debido a esta sugerencia algunos consideran a Lady Lovelace la primera programadora.

- El desarrollo del Álgebra de Boole fue publicado por el lógico inglés George Boole. El sistema de Boole redujo a argumentos lógicos las permutaciones de tres operadores básicos algebraicos: y, o, y no. A causa del desarrollo del álgebra de Boole, Boole es considerado por muchos como el padre de la teoría de la informática.

- La primera máquina lógica en usar el álgebra de Boole para resolver problemas más rápido que humanos, fue inventada por William Stanley Jevons. La máquina, llamada el Piano lógico, usó un alfabeto de cuatro términos lógicos para resolver silogismos complicados.

- Un comité de la Asociación Británica para el avance de la ciencia recomendó no construir la máquina analítica, por lo que Babbage no tuvo acceso a fondos del gobierno.

- Ramón Verea, quien vivía en la ciudad de Nueva York, inventó una calculadora con una tabla interna de multiplicación; esto fue mucho más rápido que usar acarreos u otro método digital de aquel tiempo. Él no se interesó en poner su obra en producción, sólo quiso mostrar que un español podía inventar tanto como un americano.

- A los 19 años de edad, Herman Hollerith fue contratado como asistente en las oficinas del censo estadounidense y desarrolló un sistema de cómputo mediante tarjetas perforadas en las que los agujeros representaban el sexo, la edad, raza, entre otros. Gracias a la máquina tabuladora de Hollerith el censo de 1890 se realizó en dos años y medio, cinco menos que el censo de 1880.Se tardaba tanto en hacer el censo debido a la llegada masiva de inmigrantes.

- Dorr Felt desarrolló su Comptómetro, el cual fue la primera calculadora que se operaba con sólo presionar teclas en vez de, por ejemplo, deslizar ruedas.

- La primera máquina exitosa de multiplicación automática se desarrolló por Otto Steiger. "El Millonario", como se le conocía, automatizó la invención de Leibniz de 1673, y fue fabricado por Hans W. Egli de Zurich. Originalmente hecha para negocios, la ciencia halló inmediatamente un uso para el aparato, y varios miles de ellos se vendieron en los cuarenta años que siguieron.

[editar]Siglo XX

- El primer tubo de vacío fue inventado por el estadounidense, Lee De Forest. El "Audion", como se llamaba, tenía tres elementos dentro de una bombilla del vidrio evacuada. Los elementos eran capaces de hallar y amplificar señales de radio recibidas de una antena. El tubo al vacío encontraría uso en varias generaciones tempranas de 5 computadoras, a comienzos de 1930.

- El primer circuito multivibrador o biestable (en léxico electrónico flip-flop) fue desarrollado por los inventores americanos W.H. Eccles y F.W. Jordan. El flip-flop permitió diseñar circuitos electrónicos que podían tener dos estados estables, alternativamente, pudiendo representar así el 0 como un estado y el otro con un 1. Esto formó la base del almacenamiento y proceso del bit binario, estructura que utilizan las actuales computadoras.

- Walther Bothe construyó una puerta lógica AND para usarla en experimentos físicos, por lo cual recibió el premio Nobel de física en 1954.

- Se fundan los laboratorios Bell.

- Vannevar Bush construyó una máquina diferencial parcialmente electrónica, capaz de resolver ecuaciones diferenciales.

- Kurt Gödel publicó un documento sobre los lenguajes formales basados en operaciones aritméticas. Lo usó para codificar arbitrariamente sentencias y pruebas formales, y mostró que los sistemas formales, como las matemáticas tradicionales, son inconsistentes en un cierto sentido, o que contienen sentencias improbables pero ciertas. Sus resultados son fundamentales en las ciencias teóricas de la computación.

- Alan Turing describe la máquina de Turing, la cual formaliza el concepto de algoritmo.

- Samuel Williams y George Stibitz completaron en los laboratorios Bell una calculadora que podía manejar números complejos.

- La computadora Z3 fue creada por Konrad Zuse. Fue la primera máquina programable y completamente automática.

- John Vincent Atanasoff y Clifford Edward Berry completaron una calculadora de propósito especial para resolver sistemas de ecuaciones lineales simultáneas, la cual fue llamada la "ABC" ("Atanasoff Berry Computer").

- Se construyó en la Universidad de Harvard, la Mark I, diseñada por un equipo encabezado por Howard H. Aiken.

- El primer caso de malfuncionamiento en la computadora causado por la intrusión de una polilla al sistema fue documentado por los diseñadores del Mark II. Erróneamente se cree que de allí proviene el uso del término "bug", que significa insecto o polilla en inglés. Sin embargo este término ya se usaba mucho antes para referirse a malfuncionamientos de aparatos mecánicos, eléctricos y electrónicos. El "Oxford English Dictionary " documenta este uso de la palabra desde 1889.

- Vannevar Bush desarrolló la teoría de Memex, un dispositivo de hipertexto ligado a una librería de libros y películas.

- Se construye en la Universidad de Pennsylvania la ENIAC (Electronic Numerical Integrator And Calculator), que fue la primera computadora electrónica de propósito general. Esta máquina ocupaba todo un sótano de la Universidad, tenía más de 18.000 tubos de vacío, consumía 200kW de energía eléctrica y requería todo un sistema de aire acondicionado; tenía la capacidad para realizar cinco mil operaciones aritméticas por segundo.

- Se inventa el transistor, en Laboratorios Bell por John Bardeen, Walter H. Brattain, y William Shockley.

- Fue desarrollada la primera memoria, por Jay Forrester, la cual reemplazó los no confiables tubos al vacío como la forma predominante de memoria por los próximos diez años.

- Alan Turing expone un artículo que describe lo que ahora conocemos como la prueba de Turing. Su publicación explora el desarrollo natural y potencial de la inteligencia y comunicación humana y de computadoras.

- Comienza a operar la EDVAC, a diferencia de la ENIAC, no era decimal, sino binaria y tuvo el primer programa diseñado para ser almacenado.

- Eckert y Mauchly entregan a la Oficina del Censo su primer computador: el UNIVAC I.

- El Sistema A-0 fue inventado por Grace Murray Hopper. Fue el compilador desarrollado para una computadora electrónica.

- Shannon desarrolla el primer ratón eléctrico capaz de salir de un laberinto, considerada la primera red neural.

- IBM fabricó su primera computadora escala industrial, la IBM 650

- Se amplía el uso del lenguaje ensamblador para la programación de las computadoras.

- Se crean memorias a base de magnetismo (conocidas como memorias de núcleos magnéticos).

- Se desarrolla el lenguaje de programación de alto nivel FORTRAN.

- Darthmouth da una conferencia en a partir de la que nace el concepto de inteligencia artificial.

- Edsger Dijkstra inventa un algoritmo eficiente para descubrir las rutas más cortas en grafos como una demostración de las habilidades de la computadora ARMAC.

- Es puesta a la venta por parte de IBM la primera impresora de matriz de puntos.

- Comienza la segunda generación de computadoras, caracterizados por usar circuitos transistorizados en vez de válvulas al vacío.

- El primer circuito integrado se construyó por Jack S. Kilby.

- La organización ARPA es creada como consecuencia tecnológica de la llamada Guerra Fría.

- Se desarrolla COBOL, el primer lenguaje de programación de alto nivel transportable entre modelos diferentes de computadoras.

- Aparece ALGOL, el primer lenguaje de programación estructurado y orientado a los procedimientos.

- Se crea el primer compilador de computador.

- C. Antony R. Hoare desarrolla el algoritmo de ordenamiento o clasificación llamado quicksort.

- Kenneth Iverson inventa el lenguaje de programación APL en IBM.

- Aparece el concepto de paginación de memoria, descrito por T. Kilburn y D. J. Howart.

- Los primeros programas gráficos que dejan que el usuario dibuje interactivamente en una pantalla fueron desarrollados por Iván Sutherland en MIT.

- El primer compilador autocontenido, es decir, capaz de compilar su propio código fuente fue el creado para Lisp por Hart y Levin en el MIT.

- Un equipo de la Universidad de Manchester completa la computadora ATLAS. Esta máquina introdujo muchos conceptos modernos como interrupciones, pipes (tuberías), memoria entrelazada, memoria virtual y memoria paginada. Fue la máquina más poderosa del mundo en ese año.

- El estudiante del MIT Steve Russell escribe el primer juego de computadora, llamado Spacewar!.

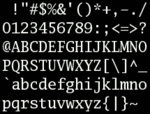

- Un comité Industria-Gobierno define el código estándar de caracteres ASCII.

- El primer minicomputador comercialmente exitoso es distribuido por DEC (Digital Equipment Corporation).

- La aparición del IBM 360 marca el comienzo de la tercera generación. Las placas de circuito impreso con múltiples componentes elementales pasan a ser reemplazadas con placas de circuitos integrados.

- Aparece el CDC 6600, la primera supercomputadora comercialmente disponible.

- Se desarrolla el lenguaje BASIC (el Dartmouth BASIC), John George Kemeny y Thomas Eugene Kurtz en el Dartmouth College

- Gordon Moore publica la famosa Ley de Moore.

- La lógica difusa, diseñada por Lofti Zadeh, se usó para procesar datos aproximados.

- J. B. Dennis introduce por primera vez el concepto de segmentación de memoria.

- Los algoritmos de exclusión mutua (sistemas operativos) fueron tratados por primera vez en los clásicos documentos de Dijkstra.

- Aparecen los primeros ensayos que más tarde definirían lo que hoy es la programación estructurada.

- Los primeros programas exitosos de ajedrez fueron desarrollados por Richard Greenblatt en el MIT.

- Es inventado el diskette (disco flexible) en IBM por David Noble, bajo la dirección de Alan Shugart.

- Robert Noyce y Gordon Moore fundan la corporación Intel.

- El protocolo de comunicaciones NCP fue creado para controlar la red ARPANET.

- La primera minicomputadora de 16-bit es distribuida por la Data General Corporation.

- Se desarrolla en los laboratorios Bell el lenguaje de programación B cuyos aportes fueron mayoritariamente de Ken Thompson y Dennis Ritchie.

- Nace el sistema operativo UNICS en los laboratorios Bell de AT&T por un grupo de empleados de dicho laboratorio, entre los que se encuentran Ken Thompson, Dennis Ritchie yDouglas Mcllroy.

- El sistema UNICS, es renombrado como Unix.

- El primer cable de fibra óptica fue comercialmente producido por Corning Glass Works, Inc.

- Se publica el primer modelo de base de datos relacional, por E.F. Codd.

- El profesor suizo Niklaus Wirth desarrolla el lenguaje de programación Pascal.

- Brinch Hansen utiliza por primera vez la comunicación interprocesos en el sistema RC 400.

- Intel crea la primera memoria dinámica RAM. Se le llamó 1103 y tenía una capacidad de 1024 bits (1Kbits).

- Se presenta el primer procesador comercial y a la vez el primer chip microprocesador, el Intel 4004.

- Ray Tomlinson crea el primer programa para enviar correo electrónico, como consecuencia, la arroba se usa por primera vez con fines informáticos.

- Un grupo de investigadores del MIT presentaron la propuesta del primer "Protocolo para la transmisión de archivos en Internet" (FTP).

- Texas Instruments vende la primera calculadora electrónica portátil.

- Aparecen los disquetes de 5 1/4 pulgadas.

- Se reconoce el primer virus informático, creado por Robert Thomas Morris. Atacó a una máquina IBM Serie 360 y fue llamado Creeper.

- Ken Thompson y Dennis M. Ritchie crean el lenguaje de programación C en los Laboratorios Bell.

- Nolan Bushnell y Ted Dabney fundan la Atari.

- Intel desarrolla y pone a la venta el procesador 8008.

- El concepto de región crítica fue sugerido por C. A. R. Hoare y Per Brinch Hansen.

- ARPA cambia su nombre por DARPA.

- Es creado el protocolo TCP por Vint Cerf y Robert Kahn.

- Se crea el sistema Ethernet para enlazar a través de un cable único a las computadoras de una red local (LAN).

- Gary Kildall crea el sistema operativo CP/M, en base al cual se desarrolla posteriormente, de manera polémica, MS-DOS, suponiendo una violación a los derechos de autor (copyright) del CP/M.

- En enero la revista Popular Electronics hace el lanzamiento del Altair 8800, el primer microcomputador personal reconocible como tal.

- Se funda la empresa Microsoft.

- Se funda la empresa Apple.

- Se hace popular el ordenador Apple II, desarrollado por Steve Jobs y Steve Wozniak en un garaje.

- Se desarrolla el famoso procesador de textos WordStar, originalmente para plataforma CP/M (Control Program for Microcomputer).

- Dan Bricklin crea la primera hoja de cálculo, más tarde sería denominada VisiCalc.

- Aparece el juego Pacman creado por Toru Iwatani de la empresa Namco.

- Surge el primer prototipo de Computadora de Instrucción Reducida (RISC), desarrollado por un grupo de investigación en IBM.

- La empresa Mycron lanza la primera microcomputadora de 16 bits, llamada Mycron 2000.

- Se desarrolla el primer microprocesador de 32-bit en un solo chip en Laboratorios Bell, llamado Bellmac-32.

- Se lanza al mercado el IBM PC, que se convertiría en un éxito comercial, marcaría una revolución en el campo de la computación personal y definiría nuevos estándares.

- Se termina de definir el protocolo TCP/IP.

- Apple presenta el primer computador personal que se vende a gran escala, el apple II.

- Sony crea los disquetes de 3 1/2 pulgadas.

- La Asociación Internacional MIDI publica el MIDI.

- Se funda Compaq Computer Corporation, una compañía de computadoras personales, por Rod Canion, Jim Harris y Bill Murto.

- Microsoft ofrece la versión 1.0 del procesador de textos Word para DOS.

- Compaq (Compaq Computer Corporation) fabrica el primer clon PC IBM compatible, el Compaq portable.

- ARPANET se separa de la red militar que la originó, de modo que, ya sin fines militares, se puede considerar esta fecha como el nacimiento de Internet.

- Se anuncia públicamente el proyecto GNU iniciado por Richard Stallman.

- Aparece el lenguaje de programación C++ diseñado por Bjarne Stroustrup.

- Nace el primer sistema operativo de Sun llamado SunOS.

- Aparece el famoso Lotus 1-2-3, un programa de hoja de cálculo realizado por la compañía Lotus Software.

- El sistema DNS consistía de 1000 hosts.

- Se funda Borland.

- IBM presenta el PC-AT, con procesador Intel 80286, bus de expansión de 16 bits y 6 Mhz de velocidad. Tenía hasta 512 KB de memoria RAM, un disco duro de 20 MB y un monitor monocromático. Su precio en ese momento era de 5.795 dólares.

- Apple Computer presenta su Macintosh 128K con el sistema operativo Mac OS, el cual introduce la interfaz gráfica ideada en Xerox.

- Las compañías Philips y Sony crean los CD-Roms para computadores.

- Se desarrolla el sistema de ventanas X bajo el nombre X1 para dotar de una interfaz gráfica a los sistemas Unix.

- Aparece el lenguaje LaTeX para procesamiento de documentos.

- Hewlett-Packard lanza su popular impresora LaserJet.

- Leonard Bosack y Sandra Lerner fundan Cisco Systems que es líder mundial en soluciones de red e infraestructuras para Internet.

- Microsoft presenta el sistema operativo Windows 1.0.

- Compaq saca a la venta la Compaq Deskpro 286, una PC IBM Compatible de 16-bits con microprocesador Intel 80286 corriendo a 6 MHz y con 7MB de RAM, fue considerablemente más rápida que una PC IBM. Fue la primera de la línea de computadoras Compaq Deskpro.

- Adobe crea el PostScript.

- El ruso Alexey Pazhitnov crea el juego Tetris.

- Compaq lanza el primer computador basado en el procesador de 32 bits Intel 80386, adelantándose a IBM.

- Aparece el programa de cálculo algebraico de computadora MathCad.

- Se registra la primera patente base de codificación de lo que hoy conocemos como MP3.

- Compaq pone en venta la PC compatible Compaq Portable II, mucho más ligera y pequeña que su predecesora, usaba microprocesador de 8 MHz y 10MB de disco duro, y fue 30% más barata que la IBM PC/AT con disco rígido.

- Se desarrolla la primera versión del actual protocolo X11.

- Larry Wall crea el lenguaje de programación Perl.

- El proyecto GNU crea el conjunto de compiladores llamado "GNU Compiler Collection".

- Compaq introdujo la primera PC basada en el nuevo microprocesador de Intel; el 80386 de 32 bits, con la Compaq Portable 386 y la Compaq Portable III. Aún IBM no estaba usando este procesador. Compaq marcaba lo que se conocería como la era de los clones de PC.

- Soft Warehouse desarrolla el programa de álgebra computacional llamado Derive.

- Stephen Wolfram y su equipo sacan al mercado la primera versión del programa Mathematica.

- Aparece el primer documento que describe lo que hoy se conoce como firewalls.

- Aparece el estándar XMS.

- Creative Labs presenta la reconocida tarjeta de sonido Sound Blaster.

- T. E. Anderson estudia las cuestiones sobre el rendimiento de las hebras o hilos en sistemas operativos (threads).

- Tim Berners-Lee ideó el hipertexto para crear el World Wide Web (www) una nueva manera de interactuar con Internet. También creó las bases del protocolo de transmisión HTTP, el lenguaje de documentos HTML y el concepto de los URL.

- Se construye el primer prototipo de procesador óptico en AT&T (Laboratorios de Bell).

- Linus Torvalds comenzó a desarrollar Linux, un sistema operativo compatible con Unix.

- Comienza a popularizarse la programación orientada a objetos.

- Surge la primera versión del estándar Unicode.

- Aparece la primera versión de Adobe Premiere.

- Compaq puso a la venta al por menor con la Compaq Presario, y fue uno de los primeros fabricantes en los mediados de los 90's en vender una PC de menos de $1,000. Compaq se convirtió en una de los primeros fabricantes en usar micros de AMD y Cyrix.

- Es introducida la arquitectura de procesadores Alpha diseñada por DEC bajo el nombre AXP, como reemplazo para la serie de microcomputadores VAX que comúnmente utilizaban el sistema operativo VMS y que luego originaría el openVMS. El procesador Alpha 21064 de 64 bits y 200MHz es declarado como el más rápido del mundo.

- Microsoft lanza Windows 3.1.

- Aparece la primera versión del sistema operativo Solaris.

- GNU comienza a utilizar el núcleo Linux.

- Un grupo de investigadores descubrieron que un rasgo de la mecánica cuántica, llamado entrelazamiento, podía utilizarse para superar las limitaciones de la teoría del cuanto (quantum) aplicada a la construcción de computadoras cuánticas y a la teleportación (teleportation).

- Microsoft lanza al mercado la primera versión del sistema operativo multiusuario de 32 bits (cliente-servidor) Windows NT.

- Se crea la lista TOP500 que recopila los 500 ordenadores más potentes de la tierra.

- Marc Andreessen crea el famoso navegador web Netscape Navigator.

- Es diseñado el PHP, originalmente en lenguaje Perl, seguidos por la escritura de un grupo de CGI binarios escritos en el lenguaje C por el programador danés-canadiense Rasmus Lerdorf.

- Lanzamiento de Windows 95 por parte de Microsoft.

- Aparece la primera versión de MySQL.

- Inicia el desarrollo del servidor Apache.

- La implementación original y de referencia del compilador, la máquina virtual y las librerías de clases de Java fueron desarrollados por Sun Microsystems.

- Se presenta públicamente el lenguaje de programación Ruby.

- Se especifica la versión 1.5 del DVD, base actual del DVD.

- Se publica la primera versión del navegador web Opera.

- Se inicia el proyecto KDE.

- La tecnología de DjVu fue originalmente desarrollada en los laboratorios de AT&T.

- Aparece la primera versión de SuperCollider.

- Sabeer Bhatia y Jack Smith fundan HotMail.

- Es creado reproductor multimedia Winamp, cuya distribución es realizada gratuitamente por la empresa estadounidense Nullsoft.

- Aparece la primera versión pública de FlightGear.

- Spencer Kimball y Peter Mattis crean la inicial librería GTK+.

- Es lanzado al mercado el sistema Windows 98 por parte de Microsoft.

- Compaq adquirió Digital Equipment Corporation, la compañía líder en la anterior generación de las computadoras durante los años 70 y principios de los 80. Esta adquisición convertiría a Compaq en el segundo más grande fabricante de computadoras, en términos de ingresos.

- Larry Page y Sergey Brin fundan Google Inc.

- Aparece el entorno de escritorio GNOME.

- Se publica la primera versión de MSN Messenger.

- Surge Mac OS 9.

[editar]Siglo XXI

- Es presentado el prototipo de computador cuántico construido por un equipo de investigadores de IBM.

- Es lanzado el sistema operativo Windows 2000 por Microsoft.

- Es lanzado el sistema operativo Windows Me por Microsoft.

- Lanzamiento de Mac OS X.

- Microsoft desarrolla, como parte de su plataforma .NET, el lenguaje de programación C#, que después fue aprobado como un estándar por la ECMA e ISO.

- Se lanza el sistema operativo Windows XP por parte de Microsoft.

- Lanzamiento del navegador web Mozilla Firefox, llamado en un primer momento Phoenix.

- Puesta en marcha del supercomputador Earth Simulator que sería el ordenador más potente según el TOP500.

- Los usuarios de Internet con conexión de banda ancha superan a los usuarios de internet con conexión vía módem en la mayoría de países desarrollados.

- Se lanza el programa Google Earth.

- Lanzamiento de Windows XP Media Center Edition

- Puesta en funcionamiento del supercomputador MareNostrum en el BSC.

- Creación de YouTube.

- Lanzamiento del sistema operativo de Microsoft Windows Vista

- La empresa Dell lanza al mercado la primera computadora portátil (laptop) con la distribución Linux Ubuntu preinstalada.

- La empresa de Steve Jobs, Apple, lanza al mercado la nueva versión el Mac OS X Leopard 10.5

- Apple lanza al mercado la MacBook Air la cual, al parecer, es la laptop más delgada del mundo en ese momento.

- Apple lanza el móvil más revolucionario de la historia en toda Europa y América, el iPhone 3G .

- Google, contrarresta a Apple lanzando el G1 con su nuevo sistema Android para móviles.

- Lanzamiento del navegador Google Chrome.

- Lanzamiento de KDE 4.0.

- El supercomputador Roadrunner de IBM es el primero en superar el PetaFLOP alcanzando el número 1 en la lista de los más veloces, TOP500.

- Debian GNU/Linux 5.0

- KDE 4.2 RC

- El 22 de octubre se lanza el sucesor de Windows Vista, el Windows 7.

- Se espera el lanzamiento de Google Chrome OS, un sistema operativo creado por la empresa Google y basado en Linux.

- IBM crea un procesador de grafeno con una frecuencia efectiva de 100 GHz

- Se espera el lanzamiento de USB versión 3.0, que representaría un avance en la velocidad de transmisión de datos entre el dispositivo conectado y la computadora.

- Qualcomm lanza el primer procesador móvil doble núcleo a 1,5 Ghz

Hardware

Hardware típico de una computadora personal.

1. Monitor

2. Placa base

3. CPU

4. Memoria RAM

5. Tarjeta de expansión

6. Fuente de alimentación

7. Unidad de disco óptico

8. Disco duro, Unidad de estado sólido

9. Teclado

10. Ratón/Mouse

1. Monitor

2. Placa base

3. CPU

4. Memoria RAM

5. Tarjeta de expansión

6. Fuente de alimentación

7. Unidad de disco óptico

8. Disco duro, Unidad de estado sólido

9. Teclado

10. Ratón/Mouse

El término hardware tampoco correspondería a un sinónimo exacto de «componentes informáticos», ya que esta última definición se suele limitar exclusivamente a las piezas y elementos internos, independientemente de los periféricos.

Software

Los componentes lógicos incluyen, entre muchos otros, lasaplicaciones informáticas; tales como el procesador de texto, que permite al usuario realizar todas las tareas concernientes a la edición de textos; elsoftware de sistema, tal como el sistema operativo, que, básicamente, permite al resto de los programas funcionar adecuadamente, facilitando también la interacción entre los componentes físicos y el resto de las aplicaciones, y proporcionando una interfaz con el usuario.

EtimologíaSoftware (pronunciación AFI:[soft'ɣware]) es una palabra proveniente del inglés(literalmente: partes blandas o suaves), que en español no posee una traducción adecuada al contexto, por lo cual se la utiliza asiduamente sin traducir y así fue admitida por la Real Academia Española (RAE).[2] Aunque no es estrictamente lo mismo, suele sustituirse por expresiones tales como programas (informáticos) o aplicaciones (informáticas).[3]

Software es lo que se denomina producto en Ingeniería de Software.[4]

Definición de software

Existen varias definiciones similares aceptadas para software, pero probablemente la más formal sea la siguiente:

Es el conjunto de los programas de cómputo, procedimientos, reglas, documentación y datos asociados que forman parte de las operaciones de un sistema de computación.

Considerando esta definición, el concepto de software va más allá de los programas de computación en sus distintos estados: código fuente, binario o ejecutable; también su documentación, los datos a procesar e incluso la información de usuario forman parte del software: es decir, abarca todo lo intangible, todo lo «no físico» relacionado.

El término «software» fue usado por primera vez en este sentido por John W. Tukey en1957. En la ingeniería de software y las ciencias de la computación, el software es toda lainformación procesada por los sistemas informáticos: programas y datos.

El concepto de leer diferentes secuencias de instrucciones (programa) desde la memoriade un dispositivo para controlar los cálculos fue introducido por Charles Babbage como parte de su máquina diferencial. La teoría que forma la base de la mayor parte del software moderno fue propuesta por Alan Turing en su ensayo de 1936, «Los números computables», con una aplicación al problema de decisión.

Clasificación del software

Si bien esta distinción es, en cierto modo, arbitraria, y a veces confusa, a los fines prácticos se puede clasificar al software en tres grandes tipos:

- Software de sistema: Su objetivo es desvincular adecuadamente al usuario y al programador de los detalles del sistema informático en particular que se use, aislándolo especialmente del procesamiento referido a las características internas de: memoria, discos, puertos y dispositivos de comunicaciones, impresoras, pantallas, teclados, etc. El software de sistema le procura al usuario y programador adecuadas interfaces de alto nivel, herramientas y utilidades de apoyo que permiten su mantenimiento. Incluye entre otros:

- Sistemas operativos

- Controladores de dispositivos

- Herramientas de diagnóstico

- Herramientas de Corrección y Optimización

- Servidores

- Utilidades

- Software de programación: Es el conjunto de herramientas que permiten alprogramador desarrollar programas informáticos, usando diferentes alternativas y lenguajes de programación, de una manera práctica. Incluye entre otros:

- Editores de texto

- Compiladores

- Intérpretes

- Enlazadores

- Depuradores

- Entornos de Desarrollo Integrados (IDE): Agrupan las anteriores herramientas, usualmente en un entorno visual, de forma tal que el programador no necesite introducir múltiples comandos para compilar, interpretar, depurar, etc. Habitualmente cuentan con una avanzada interfaz gráfica de usuario (GUI).

- Software de aplicación: Es aquel que permite a los usuarios llevar a cabo una o varias tareas específicas, en cualquier campo de actividad susceptible de ser automatizado o asistido, con especial énfasis en los negocios. Incluye entre otros:

- Aplicaciones para Control de sistemas y automatización industrial

- Aplicaciones ofimáticas

- Software educativo

- Software empresarial

- Bases de datos

- Telecomunicaciones (por ejemplo Internet y toda su estructura lógica)

- Videojuegos

- Software médico

- Software de Cálculo Numérico y simbólico.

- Software de Diseño Asistido (CAD)

- Software de Control Numérico (CAM)

Se puede definir Mantenimiento del PC como una serie de rutinas periódicas que debemos realizar a la PC, necesarias para que la computadora ofrezca un rendimiento óptimo y eficaz a la hora de su funcionamiento. De esta forma podemos prevenir o detectar cualquier falla que pueda presentar el computador.

Las computadoras funcionan muy bien y están protegidas cuando reciben mantenimiento. Si no se limpian y se organizan con frecuencia, el disco duro se llena de información, el sistema de archivos se desordena y el rendimiento general disminuye.

Si no se realiza periódicamente un escaneo del para corregir posibles errores o fallnormalmente se cree. Está constantemente dando prioridad a las tareas, ejecutando órdenes y distribuyendo la memoria.

Sin embargo, con el tiempo ocurren errores en el disco duro, los datos se desorganizan y las referencias se vuelven obsoletas.

Estos pequeños problemas se acumulan y ponen lento el sistema operativo, las fallas del sistema y software ocurren con más frecuencia y las operaciones de encendido y apagado se demoran más.

Para que el sistema funcione adecuadamente e incluso para que sobre todo no se ponga tan lento, se debe realizar un mantenimiento periódico.

Asegurándonos de incluir en la rutina del mantenimiento estas labores:

- Exploración del disco duro para saber si tiene errores y solucionar los sectores alterados.

- Limpieza de archivos.

- Desfragmentación el disco duro.

Debemos eliminar los programas antiguos, programas que no utilicemos y las unidades de disco para liberar la memoria y reducir la posibilidad de conflicto del sistema.

Un disco duro puede presentar diversas deficiencias, que siempre se pueden corregir estas son:

- Poco espacio disponible.

- Espacio ocupado por archivos innecesarios.

- Alto porcentaje de fragmentación.

Cuando el espacio libre de un disco se acerca peligrosamente a cero, la PC entra en una fase de funcionamiento errático: se torna excesivamente lenta, emite mensajes de error (que en ocasiones no especifican la causa), algunas aplicaciones no se inician, o se cierran después de abiertas, etc.

Como factor de seguridad aceptable, el espacio vacío de un disco duro no debe bajar del 10% de su capacidad total, y cuando se llega a este límite deben borrarse archivos innecesarios, o desinstalar aplicaciones que no se usen, o comprimir archivos.

Todas las aplicaciones de Windows generan archivos temporales.

Estos archivos se reconocen por la extensión .tmp y generalmente existe uno o varios directorios donde se alojan.

En condiciones normales, las aplicaciones que abren archivos temporales deben eliminarlos cuando la aplicación concluye, pero esto a veces no sucede cuando se concluye en condiciones anormales, o Windows "se cuelga" o por una deficienteprogramación de la aplicación.

Estos archivos temporales deben borrarse del disco duro.

Existen otro tipo de archivos que pueden borrarse, y no son temporales: la papelera dereciclaje, el caché de Internet (windows\temporary internet files) y algunas carpetas que permanecen el disco después que se baja o se instala un programa.

El caché de Internet debe borrarse si resulta estrictamente necesario, ya que después de borrado no podrán verse las páginas visitadas sin estar conectado.

Debe hacerse mediante la función explícita del navegador, y además ajustarse el tamaño del caché.

Un usuario experimentado puede intentar otras posibilidades, como por ejemplo eliminar DLL duplicadas, instaladores, datos de aplicaciones desinstaladas, etc.

Debe obrar con mucho cuidado cuando haga esta "limpieza profunda" y si no hay plena seguridad de que un archivo en cuestión puede ser borrado, no debe eliminarlo de la papelera de reciclaje hasta comprobarlo, pudiendo reponerse a su ubicación original si resultara necesario.

En general lo que se debe realizar son estas labores:

- Eliminar los programas antiguos y archivos temporales.

- Eliminar la información obsoleta

- Asegurarnos de guardar de manera segura la información.

- Eliminar las entradas de registro inválidas y los accesos directos dañados.

La detección precoz de fallas puede evitar a tiempo un desastre con pérdida parcial o total de información (aunque este evento no siempre puede detectarse con anticipación).

- Alto porcentaje de fragmentación: Durante el uso de una PC existe un ininterrumpido proceso de borrado de archivos e instalación de otros nuevos.

Un índice bajo de fragmentación es tolerable e imperceptible, pero en la medida que aumenta, la velocidad disminuye en razón del incremento de los tiempos de acceso al disco ocasionado por la fragmentación, pudiendo hacerse notable.

Todas las versiones de Windows incluyen el desfragmentador de disco.

El proceso de desfragmentación total consume bastante tiempo (en ocasiones hasta horas), y aunque puede realizarse como tarea de fondo no resulta conveniente la ejecución simultanea de otro programa mientras se desfragmenta el disco, debiendo desactivarse también el protector de pantalla.as, una limpieza de archivos y la desfragmentación del disco duro, la información estará más desprotegida y será más difícil de recuperar.

El mantenimiento que se debe hacer, se puede resumir en tres aspectos básicos importantes, los cuales son:

- Diagnóstico.

- Limpieza.

- Desfragmentación.

Sin embargo, con el tiempo ocurren errores en el disco duro, los datos se desorganizan y las referencias se vuelven obsoletas.

Estos pequeños problemas se acumulan y ponen lento el sistema operativo, las fallas del sistema y software ocurren con más frecuencia y las operaciones de encendido y apagado se demoran más.

Para que el sistema funcione adecuadamente e incluso para que sobre todo no se ponga tan lento, se debe realizar un mantenimiento periódico.

Asegurándonos de incluir en la rutina del mantenimiento estas labores:

- Exploración del disco duro para saber si tiene errores y solucionar los sectores alterados.

- Limpieza de archivos.

- Desfragmentación el disco duro.

Debemos eliminar los programas antiguos, programas que no utilicemos y las unidades de disco para liberar la memoria y reducir la posibilidad de conflicto del sistema.

Un disco duro puede presentar diversas deficiencias, que siempre se pueden corregir estas son:

- Poco espacio disponible.

- Espacio ocupado por archivos innecesarios.

- Alto porcentaje de fragmentación.

Cuando el espacio libre de un disco se acerca peligrosamente a cero, la PC entra en una fase de funcionamiento errático: se torna excesivamente lenta, emite mensajes de error (que en ocasiones no especifican la causa), algunas aplicaciones no se inician, o se cierran después de abiertas, etc.

Como factor de seguridad aceptable, el espacio vacío de un disco duro no debe bajar del 10% de su capacidad total, y cuando se llega a este límite deben borrarse archivos innecesarios, o desinstalar aplicaciones que no se usen, o comprimir archivos.

Todas las aplicaciones de Windows generan archivos temporales.

Estos archivos se reconocen por la extensión .tmp y generalmente existe uno o varios directorios donde se alojan.

En condiciones normales, las aplicaciones que abren archivos temporales deben eliminarlos cuando la aplicación concluye, pero esto a veces no sucede cuando se concluye en condiciones anormales, o Windows "se cuelga" o por una deficienteprogramación de la aplicación.

Estos archivos temporales deben borrarse del disco duro.

Existen otro tipo de archivos que pueden borrarse, y no son temporales: la papelera dereciclaje, el caché de Internet (windows\temporary internet files) y algunas carpetas que permanecen el disco después que se baja o se instala un programa.

El caché de Internet debe borrarse si resulta estrictamente necesario, ya que después de borrado no podrán verse las páginas visitadas sin estar conectado.

Debe hacerse mediante la función explícita del navegador, y además ajustarse el tamaño del caché.

Un usuario experimentado puede intentar otras posibilidades, como por ejemplo eliminar DLL duplicadas, instaladores, datos de aplicaciones desinstaladas, etc.

Debe obrar con mucho cuidado cuando haga esta "limpieza profunda" y si no hay plena seguridad de que un archivo en cuestión puede ser borrado, no debe eliminarlo de la papelera de reciclaje hasta comprobarlo, pudiendo reponerse a su ubicación original si resultara necesario.

En general lo que se debe realizar son estas labores:

- Eliminar los programas antiguos y archivos temporales.

- Eliminar la información obsoleta

- Asegurarnos de guardar de manera segura la información.

- Eliminar las entradas de registro inválidas y los accesos directos dañados.

La detección precoz de fallas puede evitar a tiempo un desastre con pérdida parcial o total de información (aunque este evento no siempre puede detectarse con anticipación).

- Alto porcentaje de fragmentación: Durante el uso de una PC existe un ininterrumpido proceso de borrado de archivos e instalación de otros nuevos.

Un índice bajo de fragmentación es tolerable e imperceptible, pero en la medida que aumenta, la velocidad disminuye en razón del incremento de los tiempos de acceso al disco ocasionado por la fragmentación, pudiendo hacerse notable.

Todas las versiones de Windows incluyen el desfragmentador de disco.

El proceso de desfragmentación total consume bastante tiempo (en ocasiones hasta horas), y aunque puede realizarse como tarea de fondo no resulta conveniente la ejecución simultanea de otro programa mientras se desfragmenta el disco, debiendo desactivarse también el protector de pantalla.e normalmente se cree. Está constantemente dando prioridad a las tareas, ejecutando órdenes y distribuyendo lamemoria.

Sin embargo, con el tiempo ocurren errores en el disco duro, los datos se desorganizan y las referencias se vuelven obsoletas.

Estos pequeños problemas se acumulan y ponen lento el sistema operativo, las fallas del sistema y software ocurren con más frecuencia y las operaciones de encendido y apagado se demoran más.

Para que el sistema funcione adecuadamente e incluso para que sobre todo no se ponga tan lento, se debe realizar un mantenimiento periódico.

Asegurándonos de incluir en la rutina del mantenimiento estas labores:

- Exploración del disco duro para saber si tiene errores y solucionar los sectores alterados.

- Limpieza de archivos.

- Desfragmentación el disco duro.

Debemos eliminar los programas antiguos, programas que no utilicemos y las unidades de disco para liberar la memoria y reducir la posibilidad de conflicto del sistema.

Un disco duro puede presentar diversas deficiencias, que siempre se pueden corregir estas son:

- Poco espacio disponible.

- Espacio ocupado por archivos innecesarios.

- Alto porcentaje de fragmentación.

Cuando el espacio libre de un disco se acerca peligrosamente a cero, la PC entra en una fase de funcionamiento errático: se torna excesivamente lenta, emite mensajes de error (que en ocasiones no especifican la causa), algunas aplicaciones no se inician, o se cierran después de abiertas, etc.

Como factor de seguridad aceptable, el espacio vacío de un disco duro no debe bajar del 10% de su capacidad total, y cuando se llega a este límite deben borrarse archivos innecesarios, o desinstalar aplicaciones que no se usen, o comprimir archivos.

Todas las aplicaciones de Windows generan archivos temporales.

Estos archivos se reconocen por la extensión .tmp y generalmente existe uno o varios directorios donde se alojan.

En condiciones normales, las aplicaciones que abren archivos temporales deben eliminarlos cuando la aplicación concluye, pero esto a veces no sucede cuando se concluye en condiciones anormales, o Windows "se cuelga" o por una deficienteprogramación de la aplicación.

Estos archivos temporales deben borrarse del disco duro.

Existen otro tipo de archivos que pueden borrarse, y no son temporales: la papelera dereciclaje, el caché de Internet (windows\temporary internet files) y algunas carpetas que permanecen el disco después que se baja o se instala un programa.

El caché de Internet debe borrarse si resulta estrictamente necesario, ya que después de borrado no podrán verse las páginas visitadas sin estar conectado.

Debe hacerse mediante la función explícita del navegador, y además ajustarse el tamaño del caché.

Un usuario experimentado puede intentar otras posibilidades, como por ejemplo eliminar DLL duplicadas, instaladores, datos de aplicaciones desinstaladas, etc.

Debe obrar con mucho cuidado cuando haga esta "limpieza profunda" y si no hay plena seguridad de que un archivo en cuestión puede ser borrado, no debe eliminarlo de la papelera de reciclaje hasta comprobarlo, pudiendo reponerse a su ubicación original si resultara necesario.

En general lo que se debe realizar son estas labores:

- Eliminar los programas antiguos y archivos temporales.

- Eliminar la información obsoleta

- Asegurarnos de guardar de manera segura la información.

- Eliminar las entradas de registro inválidas y los accesos directos dañados.

La detección precoz de fallas puede evitar a tiempo un desastre con pérdida parcial o total de información (aunque este evento no siempre puede detectarse con anticipación).

- Alto porcentaje de fragmentación: Durante el uso de una PC existe un ininterrumpido proceso de borrado de archivos e instalación de otros nuevos.

Un índice bajo de fragmentación es tolerable e imperceptible, pero en la medida que aumenta, la velocidad disminuye en razón del incremento de los tiempos de acceso al disco ocasionado por la fragmentación, pudiendo hacerse notable.

Todas las versiones de Windows incluyen el desfragmentador de disco.

El proceso de desfragmentación total consume bastante tiempo (en ocasiones hasta horas), y aunque puede realizarse como tarea de fondo no resulta conveniente la ejecución simultanea de otro programa mientras se desfragmenta el disco, debiendo desactivarse también el protector de pantalla.

Virus

Un virus informático es un malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el código de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque también existen otros más inofensivos, que solo se caracterizan por ser molestos.

Los virus informáticos tienen, básicamente, la función de propagarse a través de unsoftware, no se replican a sí mismos porque no tienen esa facultad[cita requerida] como elgusano informático, son muy nocivos y algunos contienen además una carga dañina (payload) con distintos objetivos, desde una simple broma hasta realizar daños importantes en los sistemas, o bloquear las redes informáticas generando tráfico inútil.

El funcionamiento de un virus informático es conceptualmente simple. Se ejecuta un programa que está infectado, en la mayoría de las ocasiones, por desconocimiento del usuario. El código del virus queda residente (alojado) en la memoria RAM de la computadora, aun cuando el programa que lo contenía haya terminado de ejecutarse. El virus toma entonces el control de los servicios básicos del sistema operativo, infectando, de manera posterior, archivos ejecutables que sean llamados para su ejecución. Finalmente se añade el código del virus al programa infectado y se graba en el disco, con lo cual el proceso de replicado se completa.

Después de 1984, los virus han tenido una gran expansión, desde los que atacan los sectores de arranque de disquetes hasta los que se adjuntan en un correo electrónico.

Cabe aclarar que un virus informático mayoritariamente atacará sólo el sistema operativopara el que fue desarrollado, aunque ha habido algunos casos de virus multiplataforma.

Una de las características es la posibilidad que tienen de diseminarse por medio dereplicas y copias. Las redes en la actualidad ayudan a dicha propagación cuando éstas no tienen la seguridad adecuada.

Otros daños que los virus producen a los sistemas informáticos son la pérdida de información, horas de parada productiva, tiempo de reinstalación, etc.

Hay que tener en cuenta que cada virus plantea una situación diferente.

En cualquiera de los dos casos, el sistema operativo infectado comienza a sufrir una serie de comportamientos anómalos o imprevistos. Dichos comportamientos pueden dar una pista del problema y permitir la recuperación del mismo.

Dentro de las contaminaciones más frecuentes por interacción del usuario están las siguientes:

Un virus informático es un malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el código de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque también existen otros más inofensivos, que solo se caracterizan por ser molestos.

Los virus informáticos tienen, básicamente, la función de propagarse a través de unsoftware, no se replican a sí mismos porque no tienen esa facultad[cita requerida] como elgusano informático, son muy nocivos y algunos contienen además una carga dañina (payload) con distintos objetivos, desde una simple broma hasta realizar daños importantes en los sistemas, o bloquear las redes informáticas generando tráfico inútil.

El funcionamiento de un virus informático es conceptualmente simple. Se ejecuta un programa que está infectado, en la mayoría de las ocasiones, por desconocimiento del usuario. El código del virus queda residente (alojado) en la memoria RAM de la computadora, aun cuando el programa que lo contenía haya terminado de ejecutarse. El virus toma entonces el control de los servicios básicos del sistema operativo, infectando, de manera posterior, archivos ejecutables que sean llamados para su ejecución. Finalmente se añade el código del virus al programa infectado y se graba en el disco, con lo cual el proceso de replicado se completa.

Historia

El primer virus atacó a una máquina IBM Serie 360 (y reconocido como tal). Fue llamado Creeper, creado en 1972. Este programa emitía periódicamente en la pantalla el mensaje: «I'm a creeper... catch me if you can!» (¡Soy una enredadera... agárrame si puedes!). Para eliminar este problema se creó el primer programa antivirus denominado Reaper (cortadora).

Sin embargo, el término virus no se adoptaría hasta 1984, pero éstos ya existían desde antes. Sus inicios fueron en los laboratorios de Bell Computers. Cuatro programadores (H. Douglas Mellory, Robert Morris, Victor Vysottsky y Ken Thompson) desarrollaron un juego llamado Core War, el cual consistía en ocupar toda la memoria RAM del equipo contrario en el menor tiempo posible.Después de 1984, los virus han tenido una gran expansión, desde los que atacan los sectores de arranque de disquetes hasta los que se adjuntan en un correo electrónico.

Virus informáticos y sistemas operativos

Los virus informáticos afectan en mayor o menor medida a casi todos los sistemas más conocidos y usados en la actualidad.Cabe aclarar que un virus informático mayoritariamente atacará sólo el sistema operativopara el que fue desarrollado, aunque ha habido algunos casos de virus multiplataforma.

MS-Windows

Las mayores incidencias se dan en el sistema operativo Windows debido, entre otras causas, a:- Su gran popularidad, como sistema operativo, entre los ordenadores personales, PC. Se estima que, en 2007, un 90% de ellos usaba Windows.[cita requerida] Esta popularidad basada en la facilidad de uso sin conocimiento previo alguno, motiva a los creadores de software malicioso a desarrollar nuevos virus; y así, al atacar sus puntos débiles, aumentar el impacto que generan.

- Falta de seguridad en esta plataforma (situación a la que Microsoft está dando en los últimos años mayor prioridad e importancia que en el pasado). Al ser un sistema muy permisivo con la instalación de programas ajenos a éste, sin requerir ninguna autentificación por parte del usuario o pedirle algún permiso especial para ello en los sistemas más antiguos (en los Windows basados en NT se ha mejorado, en parte, este problema). A partir de la inclusión del Control de Cuentas de Usuario en Windows Vista o Windows 7, y siempre y cuando no se desactive, se ha solucionado este problema.

- Software como Internet Explorer y Outlook Express, desarrollados por Microsoft e incluidos de forma predeterminada en las últimas versiones de Windows, son conocidos por ser vulnerables a los virus ya que éstos aprovechan la ventaja de que dichos programas están fuertemente integrados en el sistema operativo dando acceso completo, y prácticamente sin restricciones, a los archivos del sistema. Un ejemplo famoso de este tipo es el virus ILOVEYOU, creado en el año 2000 y propagado a través de Outlook.

- La escasa formación de un número importante de usuarios de este sistema, lo que provoca que no se tomen medidas preventivas por parte de estos, ya que este sistema está dirigido de manera mayoritaria a los usuarios no expertos en informática. Esta situación es aprovechada constantemente por los programadores de virus.

Unix y derivados

En otros sistemas operativos como las distribuciones GNU/Linux, BSD, OpenSolaris,Solaris, Mac OS X y otros basados en Unix las incidencias y ataques son prácticamente inexistentes. Esto se debe principalmente a:- Tradicionalmente los programadores y usuarios de sistemas basados en Unix han considerado la seguridad como una prioridad por lo que hay mayores medidas frente a virus, tales como la necesidad de autenticación por parte del usuario como administrador o root para poder instalar cualquier programa adicional al sistema.

- Los directorios o carpetas que contienen los archivos vitales del sistema operativo cuentan con permisos especiales de acceso, por lo que no cualquier usuario o programa puede acceder fácilmente a ellos para modificarlos o borrarlos. Existe una jerarquía de permisos y accesos para los usuarios.

- Relacionado al punto anterior, a diferencia de los usuarios de Windows, la mayoría de los usuarios de sistemas basados en Unix no pueden normalmente iniciar sesiones como usuarios "administradores' o por el superusuario root, excepto para instalar o configurar software, dando como resultado que, incluso si un usuario no administrador ejecuta un virus o algún software malicioso, éste no dañaría completamente el sistema operativo ya que Unix limita el entorno de ejecución a un espacio o directorio reservado llamado comúnmente home. Aunque a partir de Windows Vista, se pueden configurar las cuentas de usuario de forma similar.

- Estos sistemas, a diferencia de Windows, son usados para tareas más complejas como servidores que por lo general están fuertemente protegidos, razón que los hace menos atractivos para un desarrollo de virus o software malicioso.

- En el caso particular de las distribuciones basadas en GNU/Linux y gracias al modelo colaborativo, las licencias libres y debido a que son más populares que otros sistemas Unix, la comunidad aporta constantemente y en un lapso de tiempo muy corto actualizaciones que resuelven bugs y/o agujeros de seguridad que pudieran ser aprovechados por algún malware.

Características

Dado que una característica de los virus es el consumo de recursos, los virus ocasionan problemas tales como: pérdida de productividad, cortes en los sistemas de información o daños a nivel de datos.Una de las características es la posibilidad que tienen de diseminarse por medio dereplicas y copias. Las redes en la actualidad ayudan a dicha propagación cuando éstas no tienen la seguridad adecuada.

Otros daños que los virus producen a los sistemas informáticos son la pérdida de información, horas de parada productiva, tiempo de reinstalación, etc.

Hay que tener en cuenta que cada virus plantea una situación diferente.

Métodos de propagación

Existen dos grandes clases de contagio. En la primera, el usuario, en un momento dado, ejecuta o acepta de forma inadvertida la instalación del virus. En la segunda, el programa malicioso actúa replicándose a través de las redes. En este caso se habla de gusanos.En cualquiera de los dos casos, el sistema operativo infectado comienza a sufrir una serie de comportamientos anómalos o imprevistos. Dichos comportamientos pueden dar una pista del problema y permitir la recuperación del mismo.

Dentro de las contaminaciones más frecuentes por interacción del usuario están las siguientes:

- Mensajes que ejecutan automáticamente programas (como el programa de correo que abre directamente un archivo adjunto).

- Ingeniería social, mensajes como ejecute este programa y gane un premio, o, más comúnmente: Haz 2 clics y gana 2 tonos para móvil gratis..

- Entrada de información en discos de otros usuarios infectados.

- Instalación de software modificado o de dudosa procedencia.

Métodos de protección y tipos

Los métodos para disminuir o reducir los riesgos asociados a los virus pueden ser los denominados activos o pasivos.Activos

- Antivirus: son programas que tratan de descubrir las trazas que ha dejado un software malicioso, para detectarlo y eliminarlo, y en algunos casos contener o parar la contaminación. Tratan de tener controlado el sistema mientras funciona parando las vías conocidas de infección y notificando al usuario de posibles incidencias de seguridad. Por ejemplo, al verse que se crea un archivo llamado Win32.EXE.vbs en la carpeta C:\Windows\%System32%\ en segundo plano, ve que es comportamiento sospechoso, salta y avisa al usuario.

- Filtros de ficheros: consiste en generar filtros de ficheros dañinos si el ordenador está conectado a una red. Estos filtros pueden usarse, por ejemplo, en el sistema de correos o usando técnicas de firewall. En general, este sistema proporciona una seguridad donde no se requiere la intervención del usuario, puede ser muy eficaz, y permitir emplear únicamente recursos de forma más selectiva.

Pasivos

- Evitar introducir a tu equipo medios de almacenamiento extraíbles que consideres que pudieran estar infectados con algún virus.

- No instalar software "pirata", pues puede tener dudosa procedencia.

- No abrir mensajes provenientes de una dirección electrónica desconocida.

- No aceptar e-mails de desconocidos.

- Informarse y utilizar sistemas operativos más seguros.

- No abrir documentos sin asegurarnos del tipo de archivo. Puede ser un ejecutable o incorporar macros en su interior.

Tipos de virus e imitaciones

Existen diversos tipos de virus, varían según su función o la manera en que éste se ejecuta en nuestra computadora alterando la actividad de la misma, entre los más comunes están:- Troyano: Consiste en robar información o alterar el sistema del hardware o en un caso extremo permite que un usuario externo pueda controlar el equipo.

- Gusano: Tiene la propiedad de duplicarse a sí mismo. Los gusanos utilizan las partes automáticas de un sistema operativo que generalmente son invisibles al usuario.

- Bombas lógicas o de tiempo: Son programas que se activan al producirse un acontecimiento determinado. La condición suele ser una fecha (Bombas de Tiempo), una combinación de teclas, o ciertas condiciones técnicas (Bombas Lógicas). Si no se produce la condición permanece oculto al usuario.

- Hoax: Los hoax no son virus ni tienen capacidad de reproducirse por si solos. Son mensajes de contenido falso que incitan al usuario a hacer copias y enviarla a sus contactos. Suelen apelar a los sentimientos morales ("Ayuda a un niño enfermo de cáncer") o al espíritu de solidaridad ("Aviso de un nuevo virus peligrosísimo") y, en cualquier caso, tratan de aprovecharse de la falta de experiencia de los internautas novatos.

- Joke: Al igual de los hoax, no son virus, pero son molestos, un ejemplo: una página pornográfica que se mueve de un lado a otro, y si se le llega a dar a errar es posible que salga una ventana que diga: OMFG!! No se puede cerrar!